Latar Belakang Sejarah

Leon Battista Alberti, anak haram seorang bangsawan Italia, mengembangkan metode Encipherment yang merevolusi enkripsi di Barat. The Alberti cipher, dijelaskan dalam 1.467 risalah pada Encipherment, De Cifris (Alberti, Leon Battista, A Treatise on Ciphers, trans. A. Zaccagnini. Kata Pengantar oleh David Kahn, Galimberti, Torino 1997), adalah polyalphabetic cipher pertama. Risalah Alberti ditulis untuk temannya Leonardo Dati dan tidak pernah dicetak dalam centurey 15.

Alberti, yang dianggap telah hanya dilampaui oleh Leonardo Da Vinci sebagai Renaissance Man. Juga dikenal untuk karyanya dalam arsitektur, menulis dan melukis, wawasan Alberti dalam perspektif telah sangat dipengaruhi pelukis berikutnya di jamannya. Tapi dia paling dikenal sebagai bapak Kriptologi Barat.

The Alberti cipher tradisional terdiri dari dua cakram logam, satu ponsel, dan satu bergerak, melekat dengan poros umum sehingga disk batin bisa diputar. Sekitar bagian luar cakram luar yang tertulis huruf besar dalam abjad Latin, yang merupakan abjad Inggris kurang J, U, dan W, dan juga tanpa H, K, atau Y, karena Alberti merasa mereka berlebihan. Terluar disc juga termasuk angka 1 sampai 4 untuk digunakan dengan codebook yang berisi frasa terpilih dan kata-kata dengan diberikan nilai empat digit. Alberti dirancang teknik cipher dengan pelacur dan diplomat dalam pikiran.

Bagian dalam disc memiliki acak huruf abjad Latin, yang merupakan abjad Inggris dikurangi u, w, dan j, dan dengan et (mungkin berarti '&'). Alberti berpikir cipher nya bisa dipecahkan, dan asumsi ini didasarkan pada pertanyaan ke dalam analisis frekuensi, yang merupakan metode yang paling efektif menguraikan monoalphabetic cryptograms, diberikan cukup cryptotext yang dapat menggunakan frekuensi huruf mengacu pada distribusi normal untuk menemukan bergeser, dan memecahkan kriptogram, sistem ini gagal untuk memecahkan polyalphabetic cryptograms sejak distribusi huruf kacau. Menariknya, studi Alberti yang melibatkan kriptologi hanya minat yang lewat, atas saran temannya, dan sekretaris Paus, Dato, Alberti memutuskan untuk menyelidiki enkripsi, dan akhirnya menerbitkan sebuah buku tentang subjek, meskipun kurangnya relevansi dengan arsitekturnya dan lukisan.

Enkripsi Pesan dengan Alberti Cipher

Proses enkripsi ke Alberti cipher disederhanakan dengan cakram Alberti. Pada disk batin adalah tanda yang bisa berbaris dengan surat pada disk luar sebagai kunci, sehingga jika Anda ingin mengenkripsi atau mendekripsi pesan Anda hanya perlu tahu huruf yang tepat untuk mencocokkan tanda untuk. Dalam rangka untuk mendekripsi pesan yang ditulis menggunakan disk Alberti Anda harus memiliki alfabet yang cocok pada disk batin Anda. Untuk membuat keadaan menjadi lebih rumit disk bisa berubah selama enkripsi sehingga alfabet yang berbeda digunakan secara berkala. Ini adalah contoh pertama dari cipher polyalphabetic. Ketika mengenkripsi selang waktu rotasi dapat ditentukan oleh mereka membaca dan menulis ciphertext, menambahkan pergeseran berdasarkan huruf dalam kata kunci rahasia bersama. Cakram tradisional ditunjukkan di bawah ini adalah satu-satunya metode menggunakan jenis cipher sampai abad ke-16. Berikut adalah contoh cipher disc Alberti.

(CATATAN: Dalam diagram ini, surat-surat pada disk luar harus huruf besar dan orang-orang di dalam disc harus huruf kecil Contoh yang diberikan di bawah ini didasarkan pada representasi dari disk Klik di sini untuk gambar yang sebenarnya..

Enkripsi Pesan dengan Alberti Cipher

Proses enkripsi ke Alberti cipher disederhanakan dengan cakram Alberti. Pada disk batin adalah tanda yang bisa berbaris dengan surat pada disk luar sebagai kunci, sehingga jika Anda ingin mengenkripsi atau mendekripsi pesan Anda hanya perlu tahu huruf yang tepat untuk mencocokkan tanda untuk. Dalam rangka untuk mendekripsi pesan yang ditulis menggunakan disk Alberti Anda harus memiliki alfabet yang cocok pada disk batin Anda. Untuk membuat keadaan menjadi lebih rumit disk bisa berubah selama enkripsi sehingga alfabet yang berbeda digunakan secara berkala. Ini adalah contoh pertama dari cipher polyalphabetic. Ketika mengenkripsi selang waktu rotasi dapat ditentukan oleh mereka membaca dan menulis ciphertext, menambahkan pergeseran berdasarkan huruf dalam kata kunci rahasia bersama. Cakram tradisional ditunjukkan di bawah ini adalah satu-satunya metode menggunakan jenis cipher sampai abad ke-16. Berikut adalah contoh cipher disc Alberti.

(CATATAN: Dalam diagram ini, surat-surat pada disk luar harus huruf besar dan orang-orang di dalam disc harus huruf kecil Contoh yang diberikan di bawah ini didasarkan pada representasi dari disk Klik di sini untukAlberti 20 karakter abjad Latin dapat dilihat di sekitar lingkaran luar cakram, empat angka di akhir yang, sekali lagi, digunakan dalam referensi untuk sebuah codebook yang mengandung frase terpilih. Alberti sengaja meninggalkan nomor dari disk batin sehingga tidak ada nomor muncul di ciphertext, sehingga itu berisi versi acak dari abjad Latin normal, bukan dari Alberti. Ini adalah metode yang sangat efektif menyembunyikan-nomor kode, karena mereka dicampur dengan kata-kata kacau lainnya, menjadi indestinguishable.

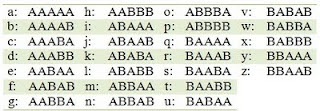

The Alberti cipher tidak periodik. Setiap koresponden memiliki alfabet acak yang berbeda dalam posisinya. Pada abad ke-16 Giovan Battista della Porta menggunakan sistem kata kunci untuk menerapkan cipher yang dapat dilihat sebagai variasi dari cipher Alberti. Satu kata kunci yang digunakan untuk membentuk permutasi dari alfabet, kata kunci lain digunakan untuk menentukan urutan untuk beberapa huruf terjadi masuk Teknik ini, yang berlabel 'ganda cipher' telah lebih tepat disebut sebagai polyalphabetic. Teknik permutasi porta yang didasarkan pada tabel 2-dimensi, untuk contoh di sini adalah versi tabel Porta yang didasarkan pada 26 karakter alfabet: gambar yang sebenarnya..

Equivalent to the outer disc

a b c d e f g h i j k l m n o p q r s t u v w x y z

0 A L B E R T I C P H D F G H J K M N O S U V W X Y Z

1 Z A L B E R T I C P H D F G H J K M N O S U V W X Y

N 2 Y Z A L B E R T I C P H D F G H J K M N O S U V W X

u 3 X Y Z A L B E R T I C P H D F G H J K M N O S U V W

m 4 W X Y Z A L B E R T I C P H D F G H J K M N O S U V

b 5 V W X Y Z A L B E R T I C P H D F G H J K M N O S U

e 6 U V W X Y Z A L B E R T I C P H D F G H J K M N O S

r 7 S U V W X Y Z A L B E R T I C P H D F G H J K M N O

8 O S U V W X Y Z A L B E R T I C P H D F G H J K M N

o 9 N O S U V W X Y Z A L B E R T I C P H D F G H J K M

f 10 M N O S U V W X Y Z A L B E R T I C P H D F G H J K

11 K M N O S U V W X Y Z A L B E R T I C P H D F G H J

S 12 J K M N O S U V W X Y Z A L B E R T I C P H D F G H

h 13 H J K M N O S U V W X Y Z A L B E R T I C P H D F G

i 14 G H J K M N O S U V W X Y Z A L B E R T I C P H D F

f 15 F G H J K M N O S U V W X Y Z A L B E R T I C P H D

t 16 D F G H J K M N O S U V W X Y Z A L B E R T I C P H

s 17 H D F G H J K M N O S U V W X Y Z A L B E R T I C P

18 P H D F G H J K M N O S U V W X Y Z A L B E R T I C

19 C P H D F G H J K M N O S U V W X Y Z A L B E R T I

20 I C P H D F G H J K M N O S U V W X Y Z A L B E R T

21 T I C P H D F G H J K M N O S U V W X Y Z A L B E R

22 R T I C P H D F G H J K M N O S U V W X Y Z A L B E

23 E R T I C P H D F G H J K M N O S U V W X Y Z A L B

24 B E R T I C P H D F G H J K M N O S U V W X Y Z A L

25 L B E R T I C P H D F G H J K M N O S U V W X Y Z A

Dalam hal ini huruf-huruf sesuai dengan abjad batin acak dari cakram, kita menggunakan ALBERTICIPHER sebagai kata kunci untuk membentuk alfabet. Surat-surat atas sesuai dengan disk luar, dan nomor-nomor di sebelah kiri mewakili indeks dari beberapa huruf, kata kunci kedua digunakan untuk menunjukkan urutan indeks yang digunakan untuk memilih baris untuk meja. Untuk jenis Porta tentang cipher, kunci kriptografi akan terdiri dari permutasi yang diberikan pada baris pertama dari tabel ditambah pergeseran yang harus dilakukan setelah setiap huruf dari plaintext. Setiap nilai pergeseran baru, dalam metode Porta, atau setiap karakter dalam kata kunci kedua, menandakan ciphertext alfabet baru.

Sebagai contoh cipher ini kami mengenkripsi pesan "ini adalah tes Alberti" menggunakan tabel di atas.

Contoh Alberti Cipher

Kita mulai dengan menulis kata kunci kedua, CATWALK, berulang kali di bawah plaintext.

this is a test of alberti

CATW AL K CATW AL KCATWAL

Sekarang ganti huruf dalam kata kunci dengan setara jumlah mereka, di mana A = 0, B = 1, C = 2 dan seterusnya.

t--h--i--s i--s a t--e--s--t o--f a--l--b--e--r--t--i

2 0 19 22 0 11 10 2 0 19 22 0 11 10 2 0 19 22 0 11

Selanjutnya karakter yang sesuai dengan koordinat, yang ditentukan oleh karakter plaintext dan nilai pergeseran indeks, (yaitu (t, 2) = N, (h, 0) = C, dll)

this is a test of alberti

NCKW PC M NRZX JU MHLFVSX

Pesannya jelas dikenali. Juga perlu dicatat bahwa analisis frekuensi tidak berguna karena, surat non-sesuai h dan s, dan t dan saya memiliki keduanya telah dipindahkan ke pencocokan huruf C dan X, masing-masing.

Mendekripsi Pesan dengan Alberti Cipher

Untuk mendekripsi pesan rahasia, menulis karakter dienkripsi dengan pergeseran sesuai mereka.

N--C--K--W P--C M N--R--Z--X J--U M--H--L--F--V--S--X

c--a--t--w a--l k c--a--t--w a--l k--c--a--t--w--a--l

2 0 19 22 0 11 10 2 0 19 22 0 11 10 2 0 19 22 0 11

Sekarang Anda bisa mencari karakter plaintext dalam sebuah tabel seperti di atas, hanya dengan plaintext dan huruf permutasi beralih, untuk mendapatkan pesan asli.

this is a test of alberti

Pelaksanaan Alberti Cipher

Kami telah menerapkan versi cipher Alberti'd sebagai bagian dari HcryptoJ API, menggunakan kelas AlbertiEngine.java, yang menangani substitusi, dan AlbertiKey.java, yang memanfaatkan kata kunci. Komputer mengimplementasikan cipher pertama dengan membentuk plaintext-abjad, dan kemudian ciphertext-alfabet, yang didasarkan pada kata kunci. Dalam tabel di atas kata kunci itu ALBERTICIPHER (dengan karakter berulang turun), sehingga alfabet dibentuk dengan karakter dan kemudian sisa karakter dalam alfabet ditambahkan abjad. Sebuah kata kunci kedua digunakan untuk membuat periode dan urutan shift, misalnya

Key2 = CATWALK

Cycle = CATWAL KC ATWALK

Message = Encode Me Please

Kuncinya dibungkus sampai pesan diisi, maka nilai numerik yang sesuai surat dalam plaintext (a = 0,

b = 1, c = 2 ...) digunakan untuk mengkodekan karakter dalam pesan, mengambil indeks dari plaintext, menambahkan nilai pergeseran diambil dari kunci kedua, modulo 26, dan kemudian meninggalkan indeks karakter ciphertext. Sekali lagi, ini disederhanakan oleh komputer menjadi dua array yang berisi huruf, di mana masing-masing karakter tercantum dalam urutan abjad, serta diberi nomor, sesuai dengan urutan itu, yang merupakan indeks. Proses ini disederhanakan dengan algoritma matematika

(PlaintextCharacterIndex+Shift)%26 = CiphertextCharacterIndex

Proses ini bekerja banyak seperti penambahan, di mana karakter mewakili angka dalam mod 26 nomor ditetapkan.

E N C O D E M E P L E A S E

+ C A T W A L K C A T W A L K

---------------------------------------------

B H H O X S B B K O P A C U

Menyadari Ciphers Polyalphabetic

The Alberti Cipher dan semua hubungannya, cipher polyalphabetic, dibedakan oleh efeknya pada frekuensi huruf. Dengan asumsi bahasa sedang ditangani adalah bahasa Inggris, maka huruf 'E' biasanya menjadi surat paling sering, atau dalam cipher mono-abjad beberapa surat lainnya akan ditugaskan frekuensi yang sama seperti 'E'. Dengan cipher polyalphabetic ini tidak terjadi. Sebuah surat dapat mengulang dan berarti dua hal yang berbeda, atau tidak pernah terjadi, meskipun ketika didekripsi itu adalah yang paling sering surat dalam menulis. Kekebalan ini untuk analisis frekuensi adalah apa yang menyebabkan Alberti untuk memanggil cipher nya bisa dipecahkan, dan merupakan alasan hampir semua enkripsi modern didasarkan pada metode ini.

Analisis Cipher Polyalphabetic

Bagaimana jika Anda tidak memiliki kunci untuk cipher polyalphabetic, betapa sulitnya itu akan menguraikan pesan?

Secara umum, cipher polyalphabetic menjadi lebih kompleks dan sulit untuk menguraikan lebih sering pergeseran perubahan menjadi. Karena pergeseran perubahan adalah salah satu dari banyak faktor yang menyulitkan memecahkan kriptogram polyalphabetic, sebuah sistem untuk memecahkan kriptogram harus dikembangkan yang bekerja di sekitar pergeseran perubahan. Metode Jean-Guillaume-Hubert-Victor-Francois-Alexandre-Auguste Kerckhoffs 'untuk memecahkan cipher polyalphabetic, diterbitkan pada tahun 1881 dalam bukunya La Cryptographie militaire, diperlukan bahwa beberapa pesan dienkripsi dengan kunci yang sama digunakan bersamaan, untuk membentuk cipher monoalphabetic.

1 2 3 4 5 6 . . .

Message1 U L A K M H . . .

Message2 I O W E Q V . . .

Message3 B X Z E F N . . .

The cryptograms ditumpuk di atas eachother, dan kolom membentuk cipher monoalphabetic, yang dapat dipecahkan melalui berbagai cara, termasuk analisis frekuensi. Dalam contoh di atas 'U', 'aku' dan 'B' merupakan satu set monoalphabet. Metode ini menjadi lebih mudah bila pesan lebih banyak digunakan. Kerckhoffs membuat kemajuan besar dalam kriptologi, karena metode sebelumnya untuk memecahkan cipher polyalphabetic memiliki pembatasan pada jenis dan panjang kunci, yang berarti kunci panjang dan rumit yang hampir mustahil untuk mendekripsi dalam mode ini. Ini adalah untuk mengatakan, bahkan jika Anda memiliki banyak pesan menggunakan tombol yang sama, Anda masih perlu menguraikan cipher monoalphabetic terpisah untuk setiap karakter di setiap pesan yang Anda memutuskan untuk mendekripsi. Cipher Polyalphabetic seperti yang dikembangkan oleh Alberti merupakan tulang punggung enkripsi modern, dan memunculkan keajaiban seperti mesin teka-teki, dan telah datang jauh dari Renaissance Man "cipher bisa dipecahkan."

.png)

.JPG)